랜섬웨어

유럽을 강타한 배드레빗 랜섬웨어

1,710 2017-10-27

개요

최근 유럽 국가를 주 대상으로 ‘배드 레빗 (Bad Rabbit)’ 랜섬웨어가 빠르게 확산되어 피해를 입고 있습니다. ‘배드 레빗’은 일부 코드는 ‘낫페트야 (NotPetya)’ 랜섬웨어의 코드와 유사하며, 플래시 플레이어로 위장하여 유포되었습니다. 현재는 유럽 국가를 주 대상으로 하고 있지만 국내로 유입될 가능성은 항상 존재하기 때문에 사전 예방을 위해 동작 방식 및 사전 예방을 위해 안내드리고자 합니다. |

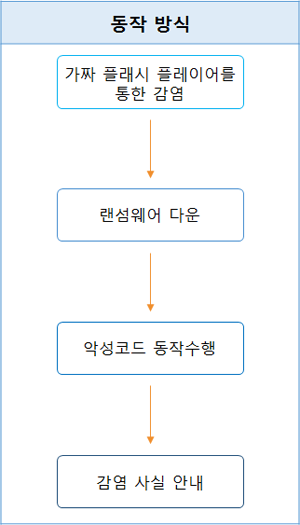

동작방식

· 가짜 플래시 플레이어를 통해 악성코드 유입 ▶ 드라이브 바이 다운로드 방식으로 Dropper 다운 · 사용자 컴퓨터의 파일을 암호화 한 다음 MBR (Master Boot Record) 영역을 감염시켜 감염 및 복호화 안내 · 윈도우 OS에서 사용되는 공유 폴더의 허술한 비밀번호를 오픈소스인 미미캣츠 (Mimikatz) 툴을 사용해 침투하여 악성코드 전파 · MBR 영역을 변형시켜 감염 사실 안내 |

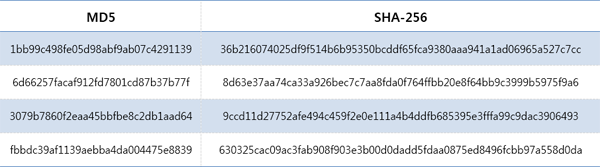

알려진Hash

대응 방안

해당 랜섬웨어인 배드레빗은 가짜 플래시 플래이어 업데이를 통해 감염이 되었으며, 윈도우 OS에서 사용되는 공유 폴더의 허술함을 이용하여 빠른 속도로 감염이 전파되었습니다.

지속적으로 랜섬웨어의 감염 및 전파의 방법은 진화하고 있습니다. 이처럼 지속적으로 공격하며 빠른 속도로 변화하는 랜섬웨어의 대응하기 위해서 기존의 블랙 개념의 보안 솔루션이 아닌 화이트 리스트 기반의 프로세스 통제 솔루션을 통해 허가된 프로세스만을 사용하여 우회 및 변조 기법을 이용하여 침투 및 악성 행위를 하는 프로세스 통제를 통하여 사전 예방이 가능합니다. |

관련 자료