랜섬웨어

악성코드 진단 컨설팅 보고서

1,128 2017-10-24

개요

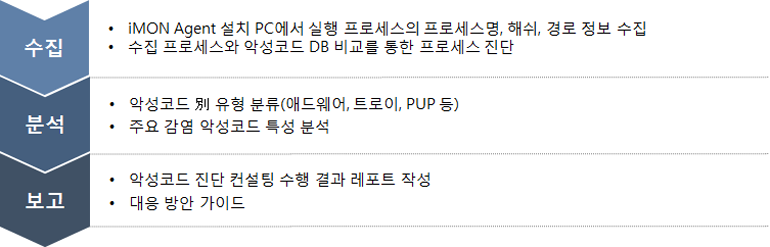

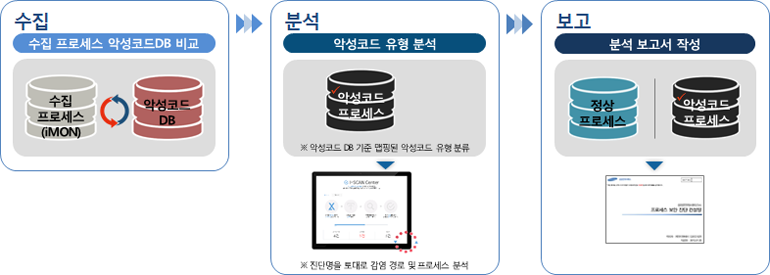

1) 컨설팅 목적 최근 전 세계적으로 악성코드의 일종인 랜섬웨어의 피해 빈도가 지속적으로 증가하고 그 방식 또한 다양해짐에 따라 악성코드 감염 현황 진단을 통한 대응안 가이드 |

2) 컨설팅 목표 사내 업무용 PC의 프로세스를 수집하여 P.DB 맵팽을 통한 악성코드 사내 존재 여부 검증 및 진단 [악성코드 감염 PC Zero화] · 악성코드 감염 프로세스 여부 확인 · 감염 프로세스 별 유형 분석 · 불필요 악성 프로세스 삭제 권고 · 악성코드 사전 대응안 제시

|

현황

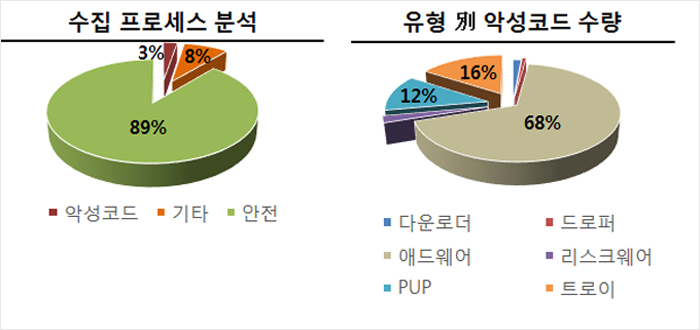

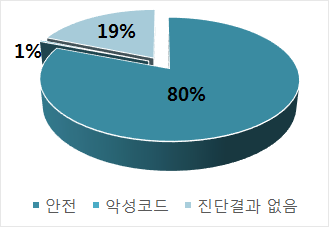

1) 악성코드 진단 현황 분석 기간 동안 실행된 전체 프로세스 중 악성코드 비율은 3%이며, 이 중 애드웨어의 비율이 68%로 가장 큰 비중을 차지합니다. |

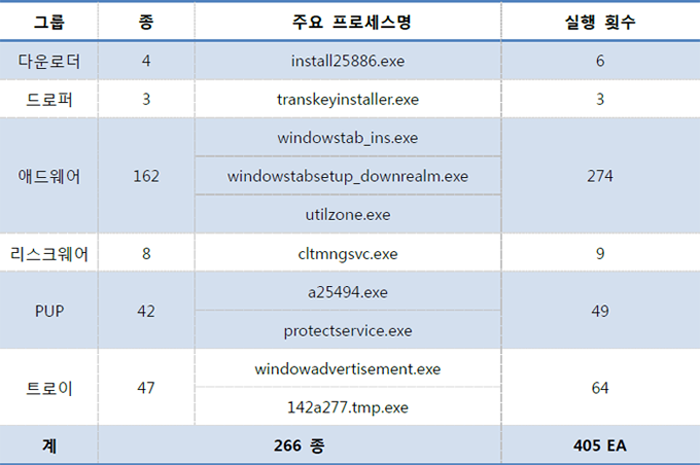

[유형 別 악성코드 상세 현황] |

▶ 그룹 분류 기준 (전 세계 56개 백신社의 프로세스명 진단 결과)

· 다운로더: 드로퍼와 유사, 악성코드를 파일에 숨겨두지 않고 인터넷을 통해 PC 감염 유도 · 드로퍼: 악성코드를 설치하기 위해 설계된 프로그램으로 악성코드 다운로드 용도로 쓰임 · 애드웨어: SW 자체에 광고를 포함하여 패포하는 프로그램 · 리스크웨어 –정상적인 파일이지만 해커에 의해 개인 정보 유출, PC 성능 저하 유발 · PUP: SW 설치 시 사용자가 원하지 않게 동시 설치되는 용도가 불분명한 파일 · 트로이: 백도어 형태의 악성 루틴 프로그램으로 PC 성능 저하의 요인 ※ 진단 결과 기타: 일부 백신社의 오진단 또는 악성코드로 판명될 수 있는 잠재적 파일을 의미 |

분석 결과

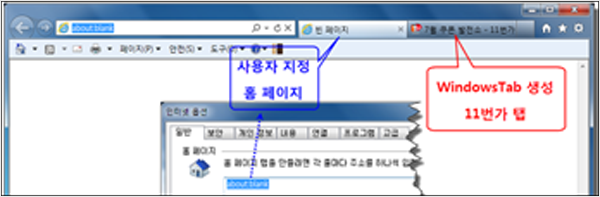

1) 주요 악성코드 분석 결과 (애드웨어) 검출된 전체 애드웨어 중 가장 많은 실행 횟수로 집계된 프로세스에 대한 분석 결과입니다. [개요] · 파일명: windowstab_ins.exe (5회 수집) · 백신사 別 악성코드 진단 결과 : 45 / 65 (69%) · 대표 진단 명 : ViRobot - Adware.Agent.104024 [악성코드 정보] · 해당 프로세스는 Internet Explorer 웹 브라우저 실행 시 쇼핑몰 사이트를 새 탭 방식으로 생성, 특정 광고 서버를 경유하여 제휴 코드가 추가되는 동작을 수행 ▷ PC 성능 저하 · 일부 프로그램 설치 시 특정 서버로부터 해당 프로세스를 다운로드하여 실행되며 자동 업데이트를 통한 연결 사이트 갱신 · Windows 서비스로 등록되어 PC 부팅 시 자동 실행 및 삭제 방지 [사례] |

▷ 인터넷 브라우저 실행 시 자동 탭 생성을 통한 특정 쇼핑몰 사이트 연결 ▶ 참조 정보 : http://hummingbird.tistory.com/4747 |

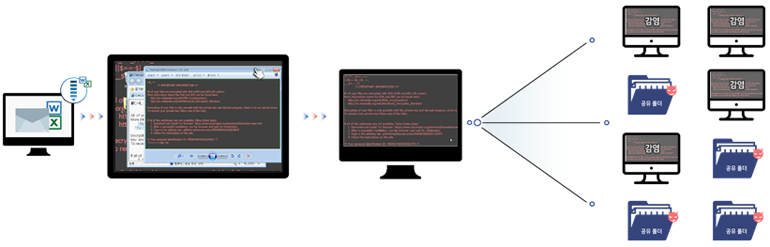

2) 주요 악성코드 분석 결과 (트로이) 검출된 전체 트로이 중 가장 많은 실행 횟수로 집계된 프로세스에 대한 분석 결과입니다. [개요] · 파일명 : wkk_uninstaller.exe (2회 수집) · 백신사 別 악성코드 진단 결과 : 32 / 57 (56%) · 대표 진단 명 : Symantec - Trojan.Asprox.B [악성코드 정보] · 1차적으로 PC를 감염시킨 후 업데이트 되는 트로이 및 애드웨어를 다운로드하고 실행 ▷ 자유로운 형태의 2차 감염 유도 · 정상적인 형태를 지닌 이메일 내용을 통해 첨부 파일을 열도록 유도하여 사용자 PC에 배포 [사례] · 2차 악성코드를 다운로드하여 감염 PC를 프록시 서버로 사용 · 동일 망 내 PC들의 특정 정보 추출 후 최초 감염 PC를 통한 지정 서버로의 데이터 전송 |

3) 주요 악성코드 분석 결과 (PUP) 검출된 전체 PUP 중 가장 많은 실행 횟수로 집계된 프로세스에 대한 분석 결과입니다. [개요] · 파일명 : spsetup.exe (2회 수집) · 백신사 別 악성코드 진단 결과 : 41 / 57 (72%) · 대표 진단 명 : AhnLab-V3 - PUP/Win32.SearchProtect.C655639 [악성코드 정보] · 인터넷 웹 브라우저의 시작 도메인을 특정 URL로 지정하여 접속 광고 수익 취득 · 특정 SW 설치 시 SW 내 포함된 자동 설치 옵션으로 사용자 PC에 설치 · 트레이 아이콘을 생성하여 PC 부팅 시 자동 실행 ▷ PC 성능 저하 [사례] |

▷ 'PowerISO’라는 정상적인 SW 설치 시 자동 설치 ▷ www.trovi.com 사이트로의 기본 도메인 변경 및 트레이 생성 ▶ 참조 정보 : http://hummingbird.tistory.com/5562 |

이슈 도출

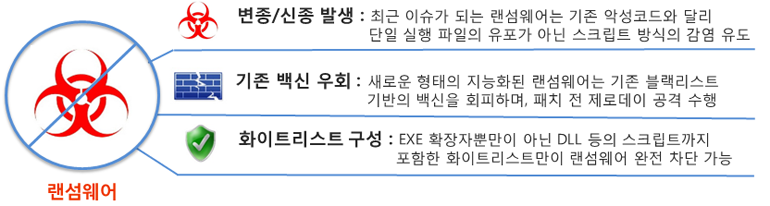

1) 프로세스 진단 결과 이슈 사항 검출된 악성 프로세스 중 현재 성행하고 있는 랜섬웨어와 유사한 배포 방식의 악성코드가 발견되었으며, 이는 해당 침투 유형으로 변종/신종 랜섬웨어에 의한 피해 확산의 취약점이 될 수 있음을 안내드립니다. |

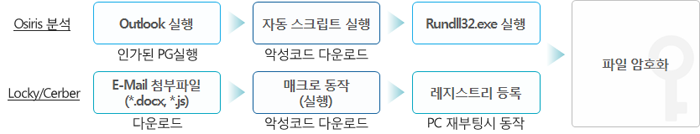

· 일반적인 업무를 가장한 메일을 사용자에게 발송하여 최초 랜섬웨어 감염 PC 유도 ▷ 사내 공지 또는 사용자 교육 권고 · 첨부파일(엑셀, 워드 등) 내 매크로 실행을 통한 랜섬웨어 감염 ▷ 인가된 프로세스로의 악성 스크립트 실행으로 기존 백신의 블랙리스트 우회 · 연결된 네트워크 또는 포트 스캐닝을 통한 사내 타 PC와 공유 폴더 등으로의 확산 |

종합 의견 (컨설팅 수행 소견)

일반 사항 악성코드 진단 컨설팅 수행 결과, 약 500대 PC에서 266종의 악성 프로세스가 검출되었습니다. 이번 진단 결과 전체 대비 악성 프로세스 비율은 3%이며, 이 중 주요 유형은 애드웨어, 트로이, PUP 순으로 진단되었습니다. 그러나 검출된 대부분의 악성 프로세스는 해당 리스크에 대해 모두 기존에 알려진 악성코드로 현재 설치된 백신에 의해 차단되었을 것으로 유추되며 실제 사용자의 직접적인 피해는 발생하지 않았을 것으로 예상됩니다. 다만 주목해야 할 점은 검출된 악성코드 중 최근 이슈화되고 있는 랜섬웨어들과 유사한 배포 방식인 이메일을 통한 첨부파일 다운로드 유도로 감염된 사례가 발견되었습니다. 이는 다운로드한 첨부파일이 기존에 알려진 악성코드가 아닌 변종/신종 랜섬웨어였을 경우 기존의 백신으로 선 차단이 불가해 해당 PC뿐만이 아닌 전사적인 랜섬웨어 감염이 일어났을 취약점이 존재합니다. 따라서 추후 랜섬웨어로 인한 피해 예방을 위해 사용자 인식 고취 차원의 교육 또는 공지를 1차적으로 권고 드리며, 나아가 향후 변종/신종 랜섬웨어 대비 화이트리스트 기반의 프로세스 통제로 현 취약점에 대한 보완을 권장 드립니다. |

#. 별첨

#. 별첨 1) 2017년 주요 랜섬웨어 특징 [악성코드의 다양화 및 다변화] |

[악성코드 유형 분석] |

#. 별첨 2) 주요 랜섬웨어의 사전 차단 가이드

#. 별첨 3) 타 사의 화이트리슽 통제 운영 효과

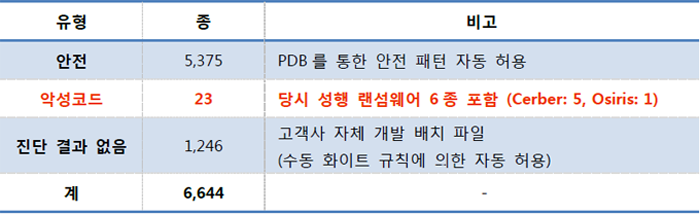

[운영 현황]

[600u 사업장 – 16년 12월 1개월 간 신규 프로세스 수집 현황]

[운영 효과 분석]

· PDB 기준 자동 화이트리스트 규칙 생성으로 안전성 검증 프로세스 자동 허용

▷ 차단 프로세스에 대해 신청/승인으로 인한 관리자의 운영 업무 감소

· EXE, 스크립트 (DLL 등)의 우회 경로로의 침입 방지

▷ 실제 해당 기간 매스컴 등에 보도된 성행 랜섬웨어의 감염 차단으로 업무 불가 및 복구 비용 발생 방지

· 이 외 기타 애드웨어 등의 감염 차단 및 미확인 프로세스의 실시간 바이러스 검사를 통한 PC 성능 저하 예방

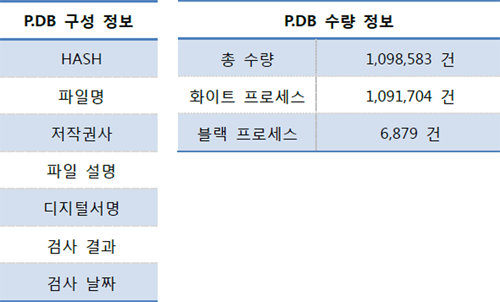

#. 별첨 4) P.DB란? · PDB는 프로세스의 해쉬, 파일명, 디지털서명, 저작권사 등의 파일속성 정보로 이루어진 데이터베이스 · PDB는 화이트리스트 와 블랙리스트를 이용한 허용/차단 · PDB는 매월 업데이트를 통하여 화이트/블랙 정보 갱신 |