랜섬웨어

유출된 기업 정보를 통해 기업 네트워크에 침투하는 Snake 랜섬웨어

2,147 2020-07-22

개요

최근 기업 네트워크를 공격하여, 네트워크에 연결된 모든 기기의 파일을 암호화 하려는 새로운 랜섬웨어인 스네이크(Snake)가 발견되었습니다. 스네이크의 경우 최근 일본의 한 자동차 브랜드인 H사를 공격하였으며, 분석 시 H사의 IP 주소 및 내부 시스템 이름이 하드코드 되어 있다는 것이 확인되었습니다. 따라서, 스네이크는 표적을 정해두고 공격하는 표적형 랜섬웨어이며, 기업 네트워크를 타겟으로 하는 것이 확인되었습니다, 이에 따라 기업 내 랜섬웨어 감염 방지에 조금이나마 도움이 되기 위하여 해당 랜섬웨어의 동작 방식 및 대응 방안을 안내 드립니다. |

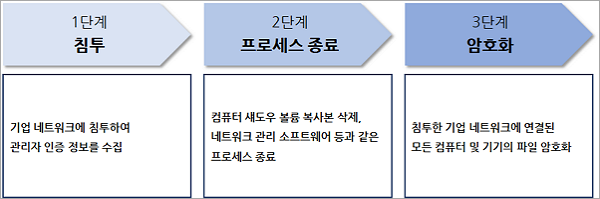

동작방식

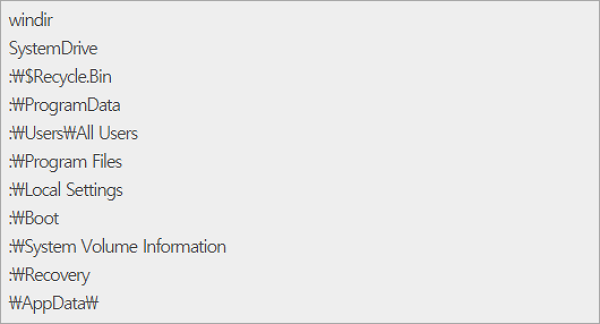

1단계 · 랜섬웨어 내 저장된 기업 IP 등을 이용하여 기업 네트워크에 침투하여 관리자 인증 정보 등과 같은 관리자 크리덴셜 수집 2단계 · 랜섬웨어 시작 시 컴퓨터의 섀도우 볼륨 복사본 제거, SCADA 시스템, 가상 머신, 산업 제어 시스템, 원격 관리 툴, 네트워크 관리 소프트웨어 등과 같은 프로세스 종료 3단계 · 침투한 기업 네트워크에 연결된 모든 컴퓨터 및 기기의 시스템 폴더와 시스템 파일을 제외한 기기내 파일 암호화 |

파일정보 및 특징

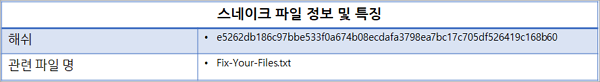

· 기업 네트워크를 공격하여 네트워크에 연결된 모든 컴퓨터와 기기 내 파일 암호화 · Windows 시스템 폴더와 시스템 파일은 제외하고 파일 암호화 진행 · 파일 암호화 시 파일 확장자에 문자 5개를 추가하며, 암호화된 파일 내용 끝에 SNAKE를 거꾸로 쓴 'EKANS' 문자 추가 · 암호화가 진행되기 전에 암호화 되지 않은 파일을 탈취하였다고 경고하며 랜섬 머니 요구

▶출처: 이스트시큐리티 블로그 |

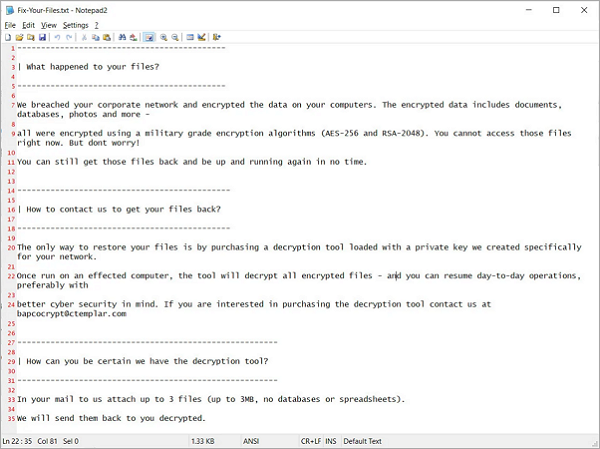

감염 팝업

▶출처: 이스트시큐리티 블로그

스네이크 랜섬웨어는 암호화가 완료되면 'C:\Users\Public\Desktop' 경로에 'Fix-Your-File.txt' 라는 랜섬노트가 생성되며, 해당 랜섬노트에는 비용 지불 방법을 알고 싶은 경우 특정 이메일주소로 연락하라는 내용 포함 |

대응 방안

해당 랜섬웨어의 경우 유출된 기업 정보를 바탕으로 기업 네트워크에 침투하였습니다. 또한, 현재까지 해당 랜섬웨어가 암호화한 파일 복호화 가능 여부가 확인되지 않았습니다. 따라서, 기업 정보가 유출 되지 않도록 관리자의 지속적인 관리가 필요합니다. 하지만, 지속적으로 변화하는 랜섬웨어를 대응하기 위해서는 기존의 블랙 개념의 보안 솔루션이 아닌 화이트 리스트 기반의 프로세스 통제 솔루션을 통해 허가된 프로세스만을 사용하여 우회 및 변조 기법을 이용하여 침투 및 악성행위를 하는 프로세스 통제를 통하여 사전 예방이 가능합니다. |

관련 자료

댓글 : 1

Hi guys In today's fast-paced business world, staying ahead often means delegating tasks efficiently. That's where 5C VA steps in – your partner for outstanding, highly skilled, and experienced virtual support across any industry. At an incomparable rate of just $9/hour, our virtual assistants will transform your operational workflow, allowing you to focus on core business strategies while we handle the rest. From managing your emails, customer support, call answering, and scheduling, to handling complex data management tasks, our team is ready to support your business needs with precision and professionalism. Picture the growth potential when your time is spent on what truly matters, powered by the support of a dedicated virtual assistant who understands your business inside out. Let 5C Virtual Assistance be the key to revealing your business's full potential. Contact us today to find out how our tailored solutions can boost your productivity and efficiency. Thanks Tommy Tanner 5C Virtual Assistance sales@5cvas.com 904-685-6366 www.5cvas.com/?refid=207