랜섬웨어

자동 업데이트 프로그램을 통해 감염되는 섀도우해머(ShadowHammer) 랜섬웨어

2,024 2019-04-01

개요

최근 ASUS Live Update 소프트웨어를 활용한 랜섬웨어 섀도우해머(ShadowHammer)가 발견되었습니다. 섀도우해머는 자동 업데이트 서버를 공격 및 정상적인 디지털 서명을 탈취하여 사용자 PC를 감염시킨 것이 특징입니다. 이에 따라 해당 랜섬웨어의 동작 방식 및 대응방안을 안내드리고자합니다. |

동작방식

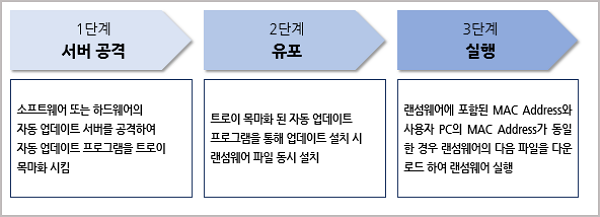

1단계 · 랜섬웨어(섀도우해머)가 사용자 PC에 설치 될 수 있는 방안으로 자동 업데이트 프로그램을 트로이 목마화 하여 사용 2단계 · 자동으로 업데이트 프로그램이 설치되는 동시에 해당 섀도우해머가 설치되기 떄문에 사용자는 해당 PC에 섀도우해머가 설치되어 있는지 알 수 없음 3단계 · 해당 랜섬웨어 내부에 포함되어 있는 MAC Address와 동일하지 않다면 랜섬웨어 파일이 설치는 되어 있으나 다음 파일을 다운로드 하지 않아 감염이 안됨 |

파일정보 및 특징

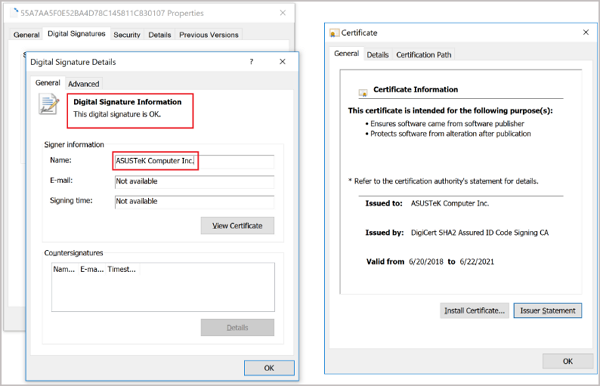

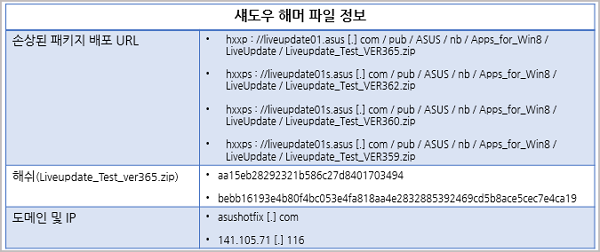

· 자동 업데이트 서버를 공격하여 자동 설치 파일을 트로이 목마화 시켜 업데이트 설치와 동시에 사용자 PC에 설치 · 자동 설치 파일을 사용하는 사용자 모두에게 설치되지만, 랜섬웨어 내부에 저장된 600개 이상의 MAC Address와 동일한 MAC Address인 경우 랜섬웨어의 다음 파일을 다운로드 하여 파일을 실행하며 랜섬웨어 감염 · 정상적인 디지털 서명 탈취

▶출처: 카스퍼스키 분석 정보 |

대응 방안

해당 랜섬웨어의 경우 정상적인 디지털 서명을 탈취 하였습니다. 이는 메이저 백신 사의 정상적인 프로그램 판단 기준인 디지털 서명 보유 여부의 헛점을 노린 것입니다. 디지털 서명 탈취를 통한 랜섬웨어 유포 시 해당 저작권사의 대응으로 인하여 업데이트 파일에 디지털 서명 정보의 일련번호 및 유효 기간이 변경됩니다. 따라서, 디지털 서명의 유효 기간을 추가로 판별한다면 해당 랜섬웨어를 대응할 수 있습니다. 하지만, 지속적으로 변화하는 랜섬웨어를 대응하기 위해서는 기존의 블랙 개념의 보안 솔루션이 아닌 화이트 리스트 기반의 프로세스 통제 솔루션을 통해 허가된 프로세스만을 사용하여 우회 및 변조 기법을 이용하여 침투 및 악성행위를 하는 프로세스 통제를 통하여 사전 예방이 가능합니다. |

관련 자료