랜섬웨어

파일리스(Fileless)방식으로 동작하는 갠드크랩(GandCrab) 랜섬웨어

2,439 2018-05-15

개요

한국을 중심으로 최근 랜섬웨어 갠드크랩(GandCrab)이 유행하고 있습니다. 해당 랜섬웨어인 갠드크랩은 기존 랜섬웨어의 방식과 다르게 변화된 방식으로 지능적인 피싱메일을 이용하여 사용자 감염 확률을 높인 것이 특징입니다. 이에 따라 해당 랜섬웨어의 동작 방식 및 대응방안을 안내드리고자합니다. |

감염유형

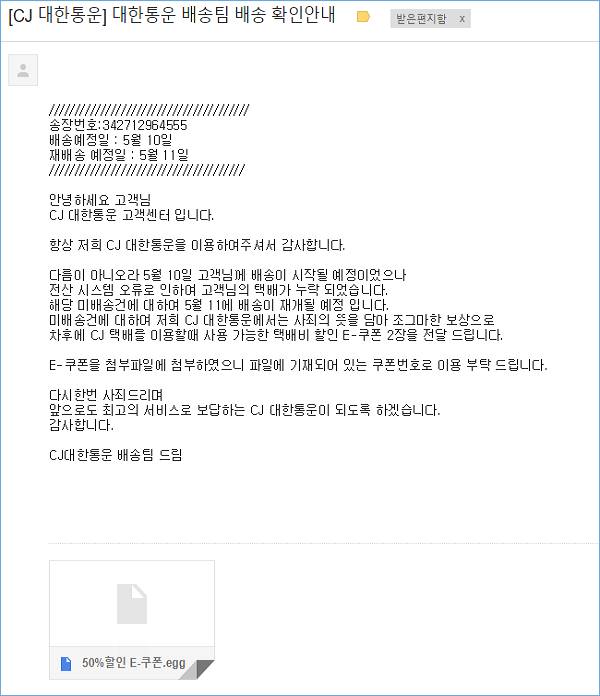

주로 피싱 메일을 통한 감염이며 메일의 내용은 다양하고 지능적입니다. 택배확인 메일 혹은 저작권 침해 관련 확인 메일로 위장하여 메일 수신자가 첨부파일 다운로드 및 URL 접속을 통하여 해당 내용을 확인하도록 유도합니다. |

갠드크랩 감염 유형은 기존 랜섬웨어 유형과 동일합니다.

· 열람을 유도하는 메일로 위장하여 사용자가 메일을 열람 후 파일 다운로드 및 실행

· 특정 웹페이지를 노출하여 해당 웹페이지 접속 만으로도 감염 파일 다운로드 및 실행

동작방식

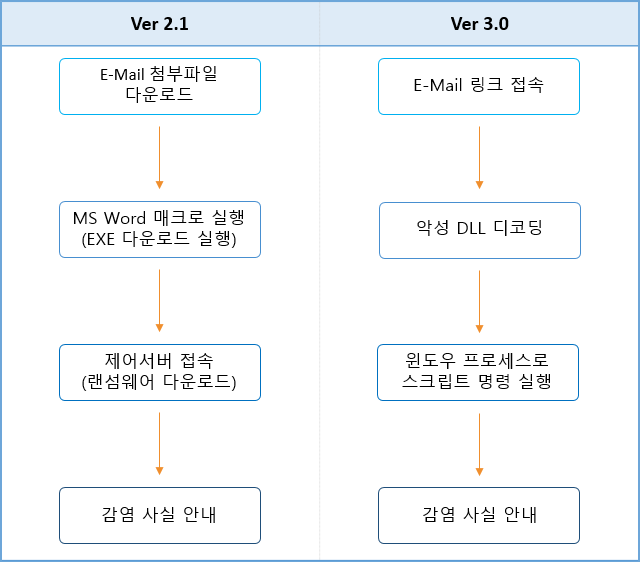

Ver 2.1 · E-Mail

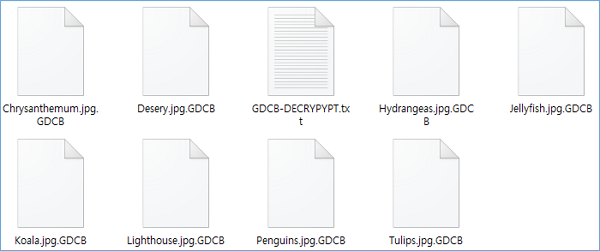

첨부파일 및 웹페이지 접속유도 ▷ MS Word 파일 실행 시 매크로 동작 · 매크로 동작 시 스크립트 동작 ▷ 스크립트 내에 악성코드 다운로드 및 실행 명령 포함 · 악성코드 실행을 통해 파일 암호화 및 복호화 안내

|

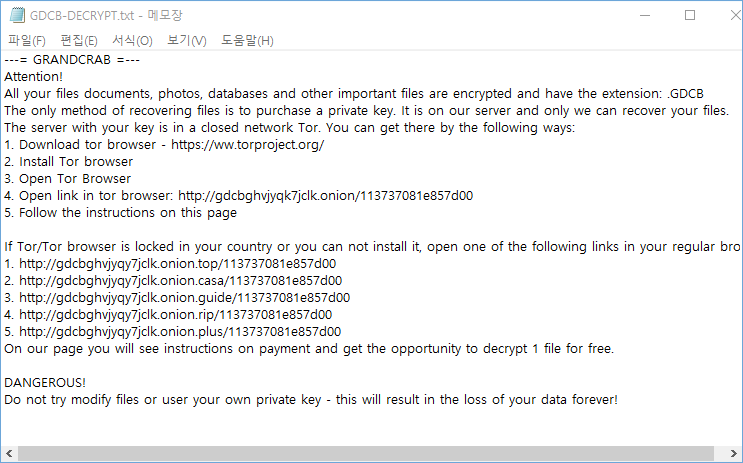

감염 팝업

대응 방안

E-Mail 확인 시 알지 못하는 주소의 E-Mail을 열어보는 것은 위험하며 신뢰할 수 있는 E-Mail 주소만 열어보는 것을 권장 드리며 특히나 첨부파일이 있을 경우 항상 주의를 요합니다. 해당 갠드크랩(GandCrab)랜섬웨어 Ver2.1의 경우 각 드라이브 첫번째 경로에 "Text.txt" 파일이 존재할 경우 때문에 암호화를 진행하지 않기 때문에 해당 방법으로 사전 대응이 가능합니다. 예시) c:\Text.txt 내용 : "?파일은 ?" 하지만, 지속적으로 변화하는 랜섬웨어를 대응하기 위해서는 기존의 블랙 개념의 보안 솔루션이 아닌 화이트 리스트 기반의 프로세스 통제 솔루션을 통해 허가된 프로세스만을 사용하여 우회 및 변조 기법을 이용하여 침투 및 악성행위를 하는 프로세스 통제를 통하여 사전 예방이 가능합니다. |

관련 자료