랜섬웨어

MS Word의 DDE 기능을 통한 악성코드 유포

2,133 2017-11-28

개요

2017년 한 해 사탄, LockyCrypt, JAFF 랜섬웨어 등과 같이 Microsoft Office의 Word 파일 내 매크로 기능을 사용한 APT 공격 방식이 가장 많이 사용되었습니다. 이후 이에 대한 대응책이 널리 알려져 해커들은 새로운 APT 공격 방식을 활용하여 위협하고 있습니다. Word 프로그램을 이용하는 것은 동일하지만 ‘DDE’라는 인가된 Word의 기본 기능을 활용합니다. 해당 링크 기능을 통해 자유로이 신종/변종 랜섬웨어를 다운로드, 실행시키는 신종 APT 공격 방식에 대한 예방 가이드를 해드리겠습니다. |

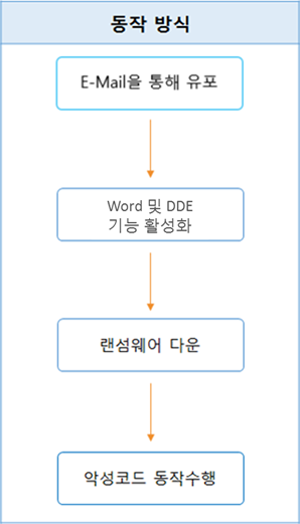

동작방식

· 업무용, 이벤트 등을 가장한 이메일을 통해 Word 첨부파일 실행 유도 · MS Word 파일 실행 후 DDE 기능 활용 여부를 묻는 팝업창 생성 · 사용자가 팝업창에서 ‘예’를 눌렀을 경우 DDE 기능 실행 해커가 입력한 명령어를 통해 신종/변종 랜섬웨어를 다운로드 및 실행 |

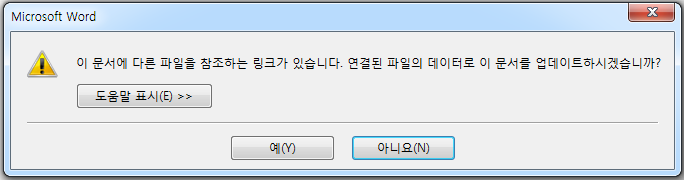

▶ MS Word 프로그램 실행 시 사용자에게 DDE 기능 활성화를 묻는 확인 창

대응 방안

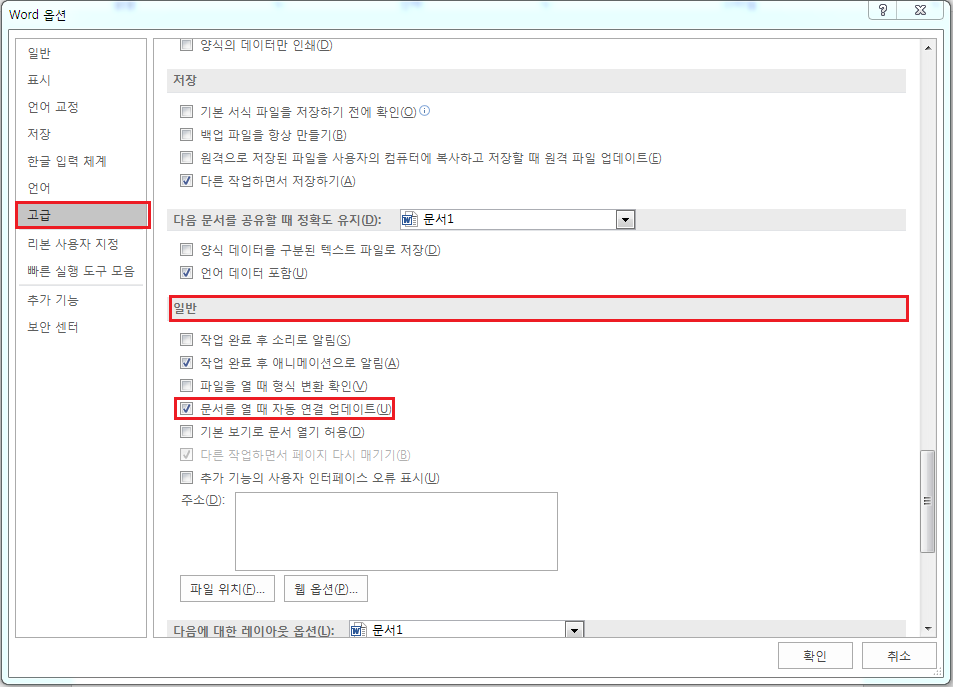

Microsoft Office Word 프로그램 실행 후 하기의 절차 및 이미지와 같이 DDE 링크 해제 ▷ 파일 → 옵션 → 고급 → 일반 → ‘문서를 열 때 자동 연결 업데이트’ 체크 해제 → 확인 |

사내 공지 및 사용자 교육 등을 통해 의심스런 이메일의 첨부파일이 있을 경우, 해당 DDE 링크 연결 금지 허가된 프로세스를 통해 참조되어 실행되는 스크립트 또는 추가 프로세스의 차단까지 가능한 화이트리스트 기반의 솔루션을 통한 통제 |

관련 자료